En este tutorial os mostraré de un modo bastante básico como realizar una auditoría de seguridad de redes wifi.

Aclarar antes de nada que este tutorial está hecho con fines educacionales y con la única finalidad de poder testear uno su propia red wifi para ser consciente de sus vulnerabilidades y por lo tanto, ni yo ni DaXHordes.org somos responsables del mal uso que se le pueda dar.

Este tutorial ha sido realizado utilizando Wifiway 1.0, aunque con Wifislax 3.1 vendría a ser prácticamente igual.

Para empezar descargaremos Wifiway 1.0

Wifiway es sistema operativo Linux con una gran cantidad de herramientas de crackeo de redes. No es necesario instalarlo en el PC, basta con arrancar desde la unidad óptica.

Una vez descargado, quemaremos la iso de Wifiway con Nero o bien podemos crear un USB Live (el USB debe estar formateado en FAT32) utilizando Unetbootin.

En primer lugar, configuramos la BIOS para que arranque directamente desde la unidad de cd-rom o USB en su caso.

Una vez configurada la BIOS nos aseguramos de tener el CD Live o USB Live conectado en el PC y lo encendemos.

Nos aparecerá una pantalla para seleccionar la vga, no tocamos nada y tras unos segundos se iniciará.

A continuación tenemos que configurar la Zona Horaria y la Configuración Regional, en mi caso Europe/Madrid y Spanish (ISO 8859-15) y después confirmarlos.

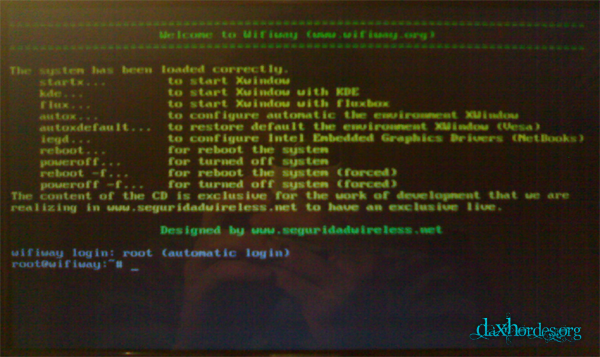

Después aparecerá esta pantalla

Escribimos startx y pulsamos Enter, hecho esto, iniciará el el entorno gráfico de Wifiway.

Lo primero que tenemos que hacer es poner nuestra tarjeta Wifi en modo monitor (no es otra cosa que poner nuestro dispositivo en modo escucha, para poder ver que es lo que está pasando delante de nuestras narices pero que normalmente no vemos).

Como reconocer la tarjeta wifi? Pues por ejemplo en Windows, hacemos click con el botón derecho en Mi PC, entramos en Propiedades/Hardware/Administrador de dispositivos y la encontramos en Network adapters.

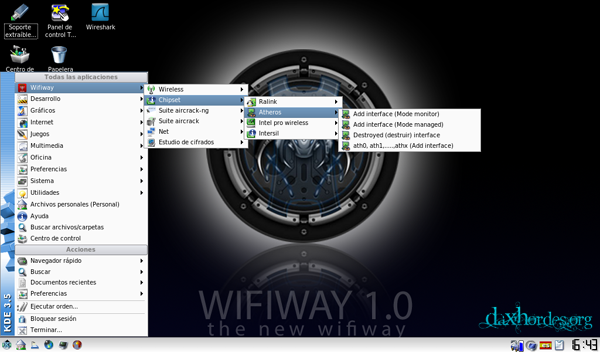

En mi caso, la tarjeta wifi es una Atheros para ponerla en modo monitor, vamos a Kde/Wifiway/Chipset/Ad interface (Mode monitor)

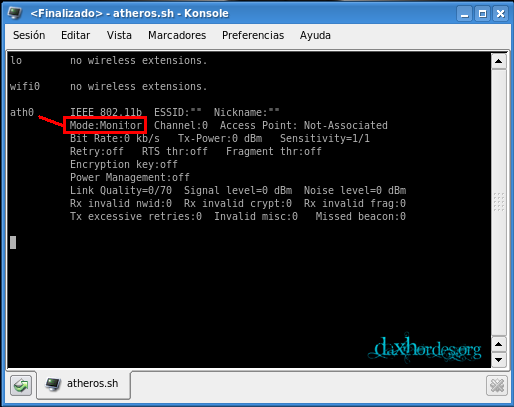

Aparecerá esta ventana donde veremos cual es la interfaz que tenemos en modo monitor

Por si os interesa en el spoiler dejo una lista de las interfaces en cada tarjeta:

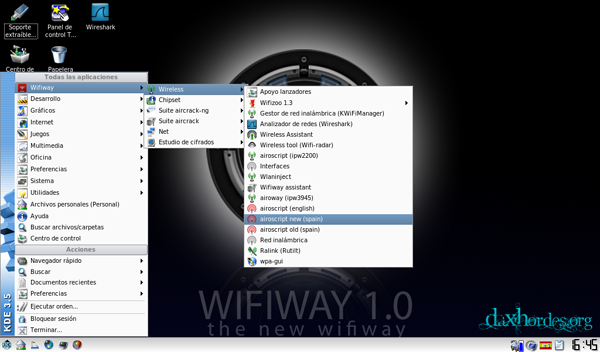

A continuación iniciaremos airoscript en Menú Kde/Wifiway/Wireless/airoscript new (spain)

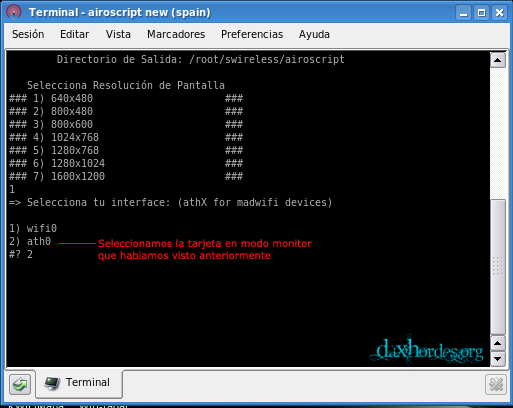

Despues aparecerá una ventana donde nos preguntará que resolución queremos para airoscript, marcamos 1 y a continuación seleccionamos nuestra tarjeta (la interfaz que que tenemos en modo monitor).

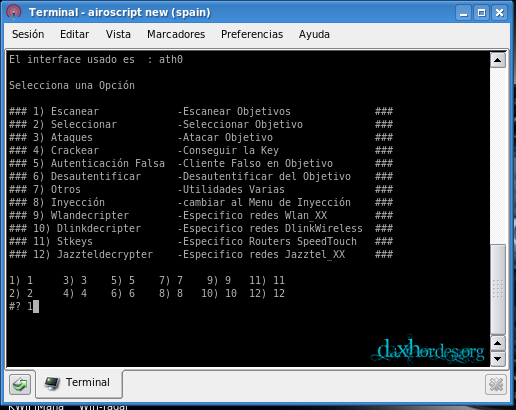

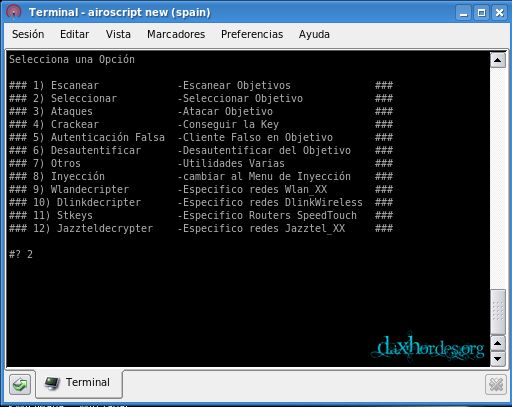

Aparecerá el menu de airoscript, primero vamos a escanear, así que pulsamos 1 y Enter.

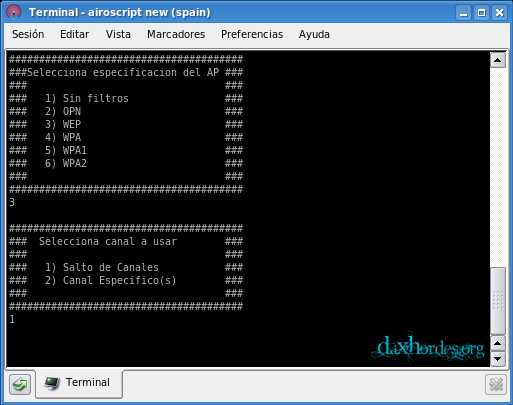

Ahora nos preguta que tipo clave de red queremos buscar y que canal. Podemos seleccionar la clave Wep que es la mas común o bien Sin filtros para que bsque de todos los tipos y selecionaremos Salto de Canales para buscar en todos.

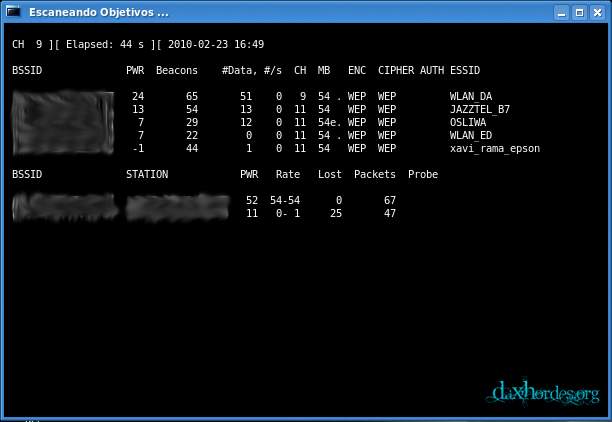

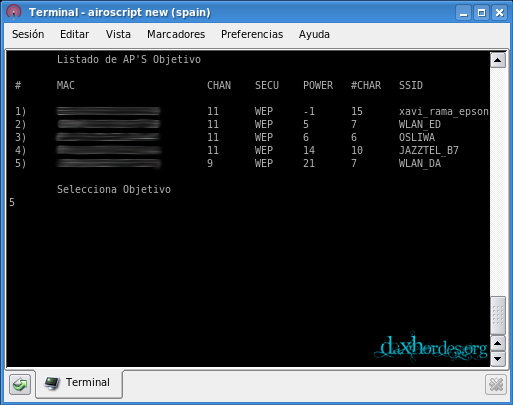

Podremos observar como se muestran las redes detectadas, tras un periodo de unos 2 minutos cerramos la ventana y regresará al menú principal.

Ahora selecionaremos la opcion 2 para Selecionar la conexion, por lo tanto pulsaremos 2 y Enter.

Seleccionamos nuestra red.

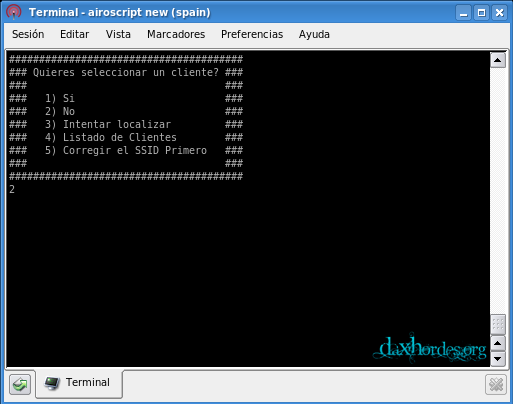

Aparecerá una ventana en donde nos pregutará si queremos selecionar un cliente, seleccionamos No.

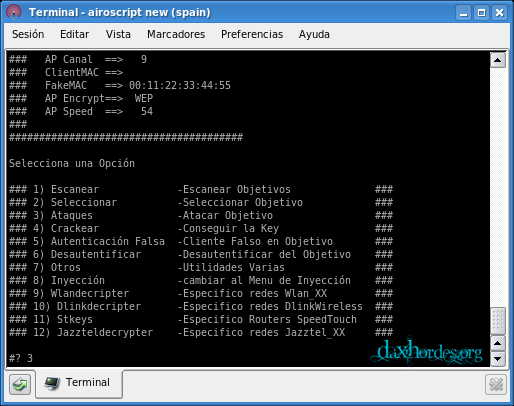

Una vez seleccionada regresará al menú de de airoscript donde seleccionaremos la opción 3, Ataque.

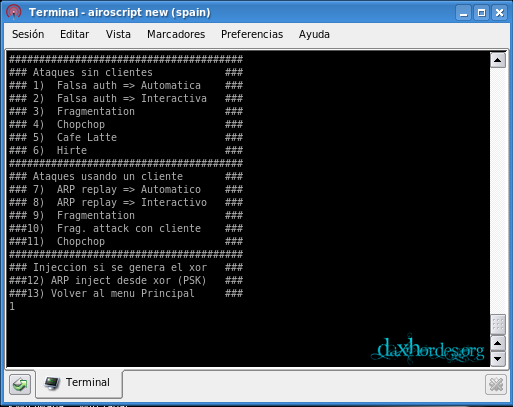

Ahora nos preguntará que tipo de ataque queremos realizar, selecionaremos 1, Falsa Auth=>Automatica.

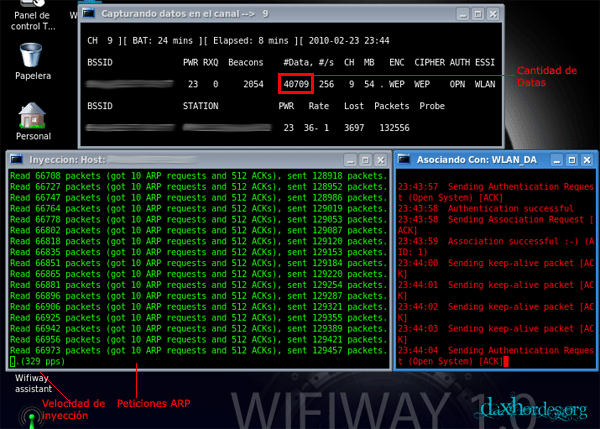

A continuación se abriran tres vetanas donde inyectará, recolectará paquetes y asociará. Lo recomendable es llegar a un mínimo de 30.000 Datas, aunque no es una ciencia cierta, a veces con muchas menos se puede hacer y otras necesitas muchas más.

NOTA: En caso que no capture ninguna petición ARP, podemos generar tráfico con nuestra tarjeta, para ello debemos abrir Konsole (en el Escritorio) y escribir: aireplay-ng -3 –b (Mac víctima) –h (Mac cliente) (las siglas de nuestra interface)

Ej. aireplay-ng -3 -b XX:XX:XX:XX:XX:XX -h XX:XX:XX:XX:XX:XX ath0

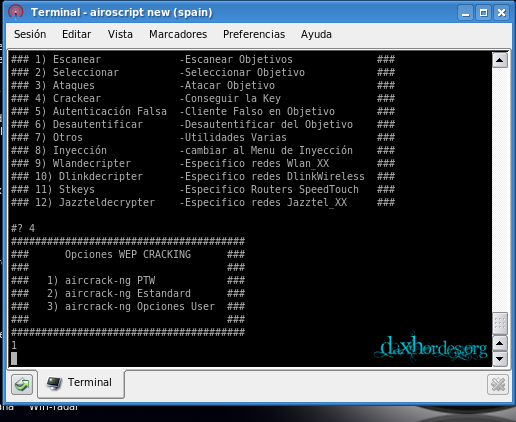

Una vez que hayamos conseguido las Datas desadas, cerraremos las tres ventanas y regresaremos al menú de Airoscript donde seleccionaremos la opción 4, Crackear y a continuación seleccionamos Aircrack-ng PTW.

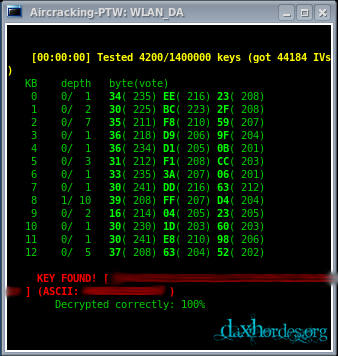

Tras este último paso se abrirá una ventana que tras analizar los datos nos dará la clave.

En caso de que no diera con la clave, en el menú tiene tambien desencriptadores específicos para Redes Wlan_XX (Wlandecripter) DlinkWireless (Dlinkdecripter) Jazztel (Jazzteldecrypter) o Routers SpeddTouch (Stkeys), estos requieren menos datas y es posible den con la clave aunque Aircrack-ng no lo haya conseguido.

Si no te ha dado tu clave y quieres volver a probarlo tendrás que conseguir más Datas

Si detectas que tu clave es vulnerable una de las posibles opciones para hacerla más segura frente a visitantes no deseados, es restringir las MAC's. La MAC es, por así decirlo el identificador de nuestro adaptador de red. Estas direcciones son únicas, fijas, y están grabadas en la propia tarjeta. Están formadas por 12 dígitos hexadecimales y tiene este aspecto XX-XX-XX-XX-XX-XX.

Para averiguar la MAC de nuestro PC vamos a Inicio/Ejecutar/ escribimos cmd y le damos a Aceptar.

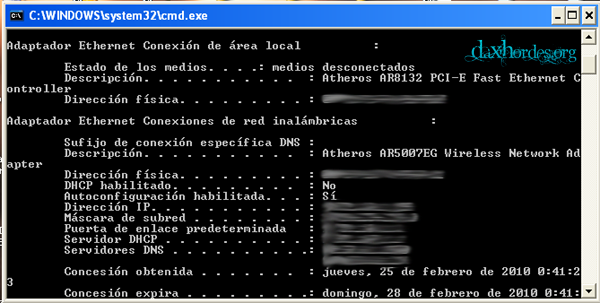

En la ventana que aparece escribimos ipconfig /all y le damos al Enter, nos saldrá algo similar a esto:

En la imagen anterior podemos ver dos adaptadores de red, uno ethernet y otro inalámbrico, montados en el mismo PC, tienen MAC diferente. Esto significa que si filtramos nuestro router y ponemos la MAC del adaptador inalámbrico, no podremos conectarnos a nuestra propia red si optamos por usar el cable y el adaptador ethernet. Nota: Las MAC's són las Direcciones Físicas.

Una vez apuntada nuestra MAC (o MAC's) de uno o más PCs que queramos que puedan conectarse, tenemos que acceder al router para establecer el filtrado.

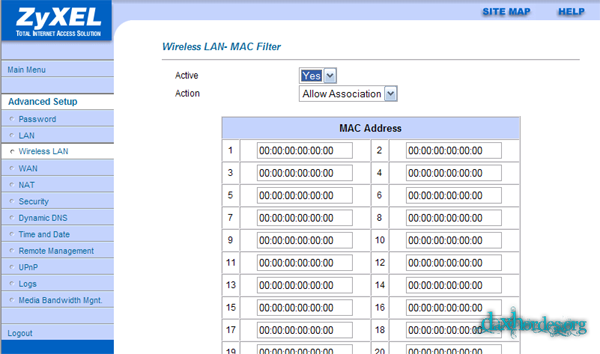

Por ejemplo en mi Zyxel 660 HW iremos al menú Advanced Setup/Wireless/MAC Filter.

En la pantalla que aparece debemos poner la casilla Active en YES. El campo Action debe estar en Allow Association, para que permita el acceso a las direcciones listadas debajo. A continuación iremos introduciendo las direcciones MAC de los ordenadores de nuestra red. Una vez finalicemos pulsamos en Apply.

A partir de ahora, para dar de alta una nueva dirección MAC de algún ordenador que queramos añadir a la red, deberemos acceder al router a través de alguno de los ordenadores que ya tenga conexión.

Cada router es un mundo distinto, os recomiendo pasar por Adslayuda.com, si bajais un poco, a mano derecha encontrareis un listado de Routers Wireless, seleccionar el vuestro y una vez dentro buscad alguna sección de Seguridad, dentro encontrareis como Filtrar las MACs y/u otras medidas de seguridad, para hacer vuestro router lo más seguro posible.

Tambien puede ayudarnos a tener un red más segura:

- Modificar la contraseña predefinida.

- Modificar el SSID que viene configurado por defecto.

- Modificar el canal.

- Encriptar la contraseña con WPA o a ser posible con WPA2, són muchos más seguras.

- Desactivar el WiFi y usar el cable de red RJ45 100% seguro, garantizado

- Desactivar la difusión del nombre de la red (broadcast del SSID)

- Desactivar el servidor DHCP (asignaremos las direcciones IPs manualmente)

- Cambiar la clave de cifrado de forma regular

- Cuando no estemos usando la red, apagar el router.

Si no sabeis como hacer alguna de estas cosas podeis mirarlo tambien en Adslayuda.com (supongo que lo de apagar el router si no lo utilizais, no tendreis que mirar mucho como se hace

Sin embargo con los conociemientos necesarios toda seguridad es vulnerable así que nada de esto garantizará 100% que no os roben wifi.

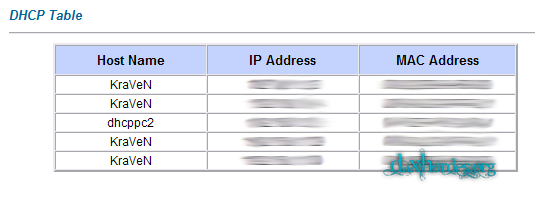

Accedemos al router desde el navegador y buscamos las opciones DHCP (cada router tiene su propio panel por lo que en cada router será diferente, pero no es muy dificil de encontrar). El DHCP es un servicio que asigna automáticamente IPs a cada equipo que se conecte.

En la lista de IPs DHCP veremos algo similar a esto:

Ahora solo hay que identificar cada una de las IPs y por descarte sabremos si tenemos "visita".

Espero que este tutorial os haya sido de utilidad.

Saludos!